【前回】GCPサイト間VPNの構築(2.GCPのVMインスタンス構築)

【次回】GCPサイト間VPNの構築(4.Ciscoルーターの設定)

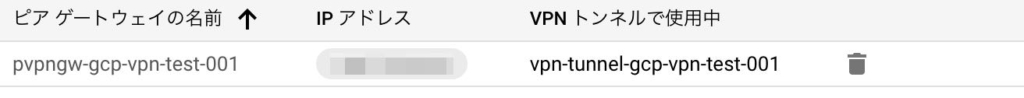

ネットワーク構成

下記のネットワーク構成で、オンプレ環境に見立てたCML上のLAN(172.16.0.0/24)とGCP上のサブネット(10.0.0.0/24)が直接通信できるようにします。※Server(172.16.0.1)とVMインスタンス(10.0.0.100)で、Pingによる疎通確認ができるようにしていきます。

VPN接続の構築

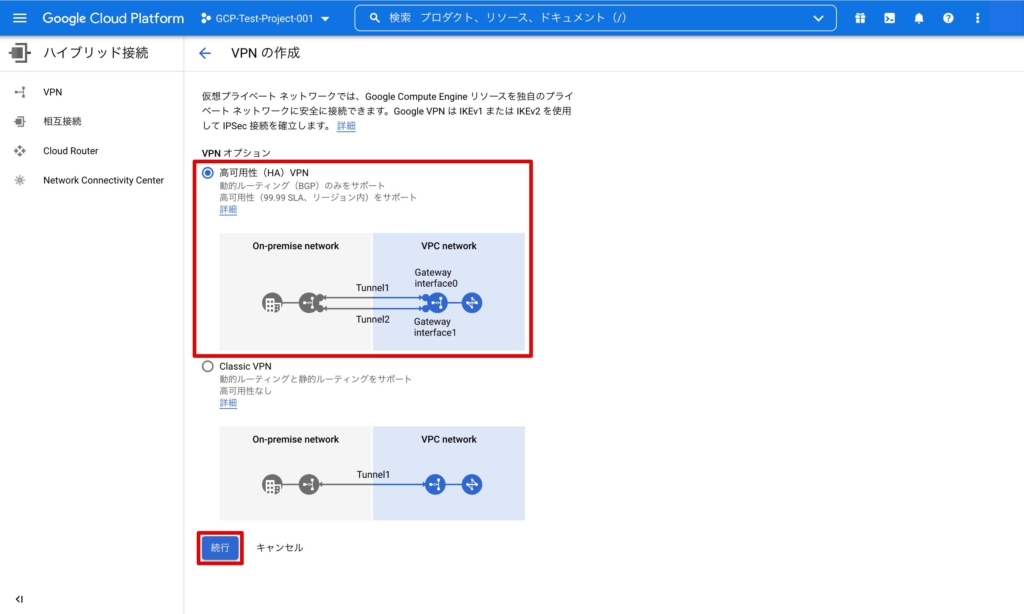

GCPのVPN接続には、「高可用性(HA) VPN」と「Classic VPN」があります。ここでは、「高可用性(HA) VPN」でVPNを構築します。※Googleとしても、「Classic VPN」には一部非推奨な構成・機能があるため、「高可用性(HA) VPN」への移行を推奨しています。

VPNオプションの選択

VPNの作成を開始し、「高可用性(HA) VPN」を選択します。

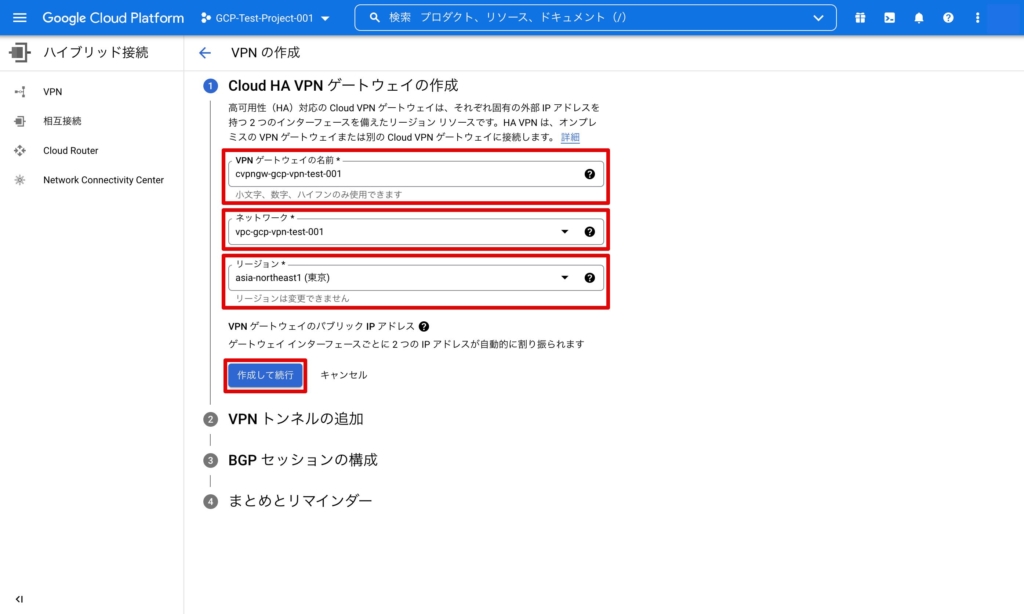

Cloud HA VPN ゲートウェイの作成

GCP側のゲートウェイとなる「Cloud HA VPNゲートウェイ」を作成します。

・VPNゲートウェイの名前:任意の名前を入力します。(例 cvpngw-gcp-vpn-test-001)

・ネットワーク:前々回作成したVPCを選択します。

・リージョン:任意のリージョンを選択します。(asia-northeast1が東京リージョンです。)

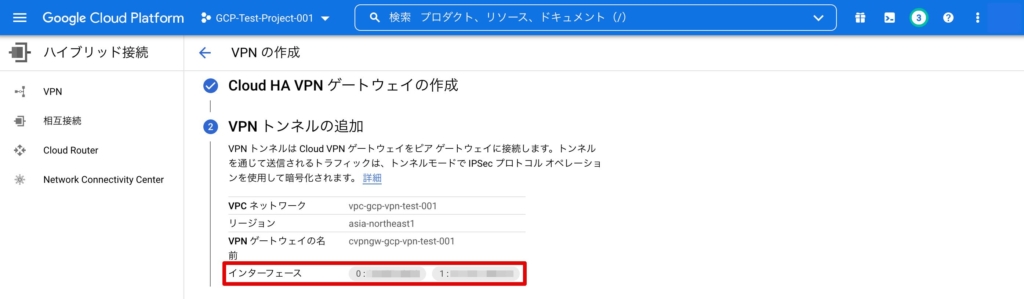

「Cloud HA VPNゲートウェイ」が作成され、2つのインターフェースにグローバルIPアドレスが振られます。

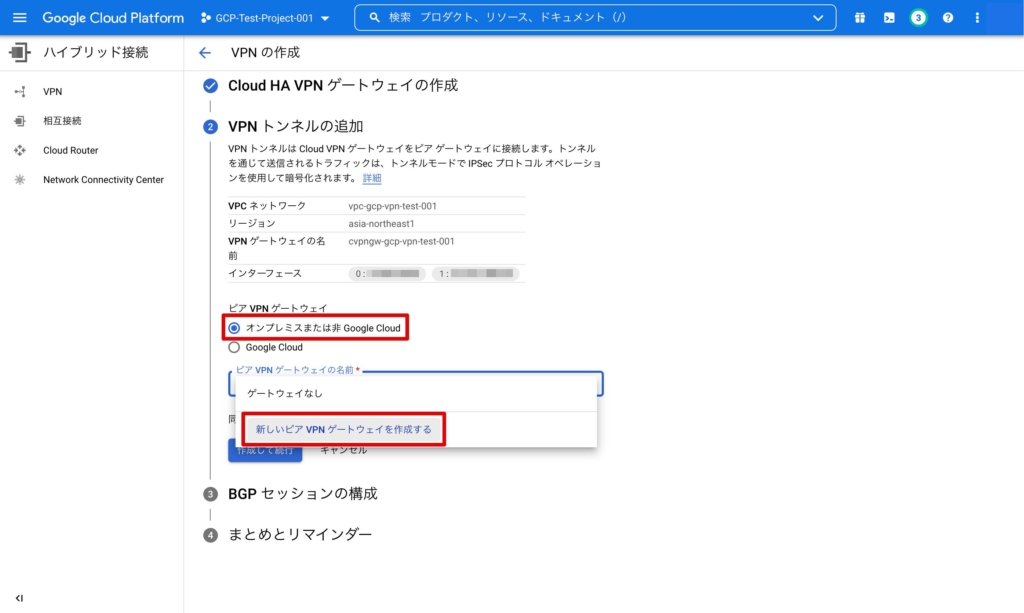

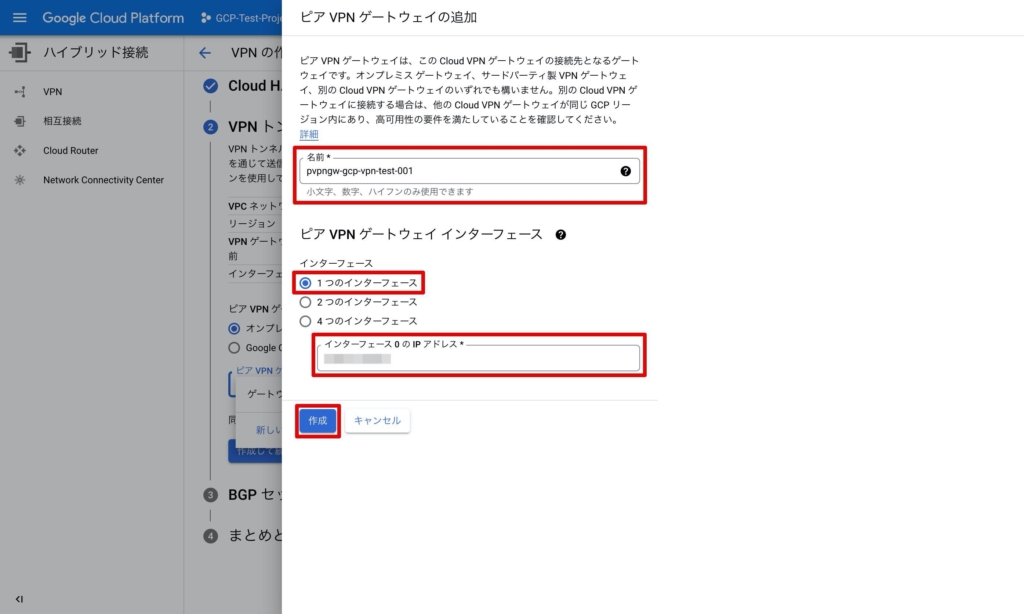

ピアVPNゲートウェイの作成

「オンプレミスまたは非GoogleCoud」を選択し、「新しいピアVPNゲートウェイを作成する」をクリックします。

ローカルネットワーク側(オンプレ環境等)のゲートウェイとなる「ピアVPNゲートウェイ」を作成します。

・名前:任意の名前を入力します。(例 pvpngw-gcp-vpn-test-001)

・インターフェース:検証用のため、最小構成の「1つのインターフェース」を選択しています。

・インターフェース0のIPアドレス:ローカルネットワーク側のグローバルIPアドレスを入力します。

自宅等のインターネット環境の場合、利用しているグローバルIPアドレスは、以下のCMANのページで確認できます。

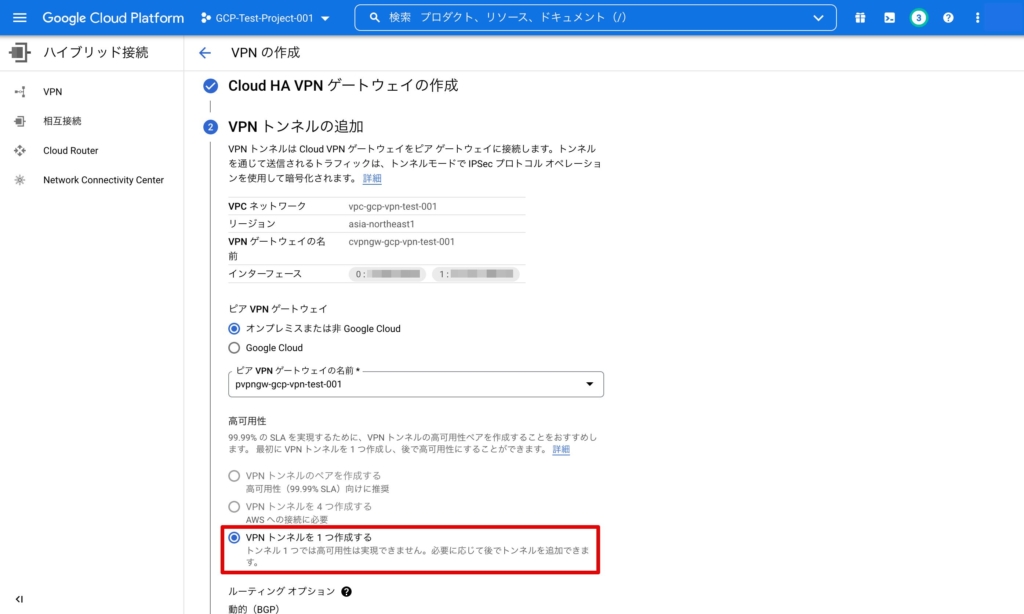

VPNトンネル数の選択

検証用のためVPNトンネルは1つのみ作成します。

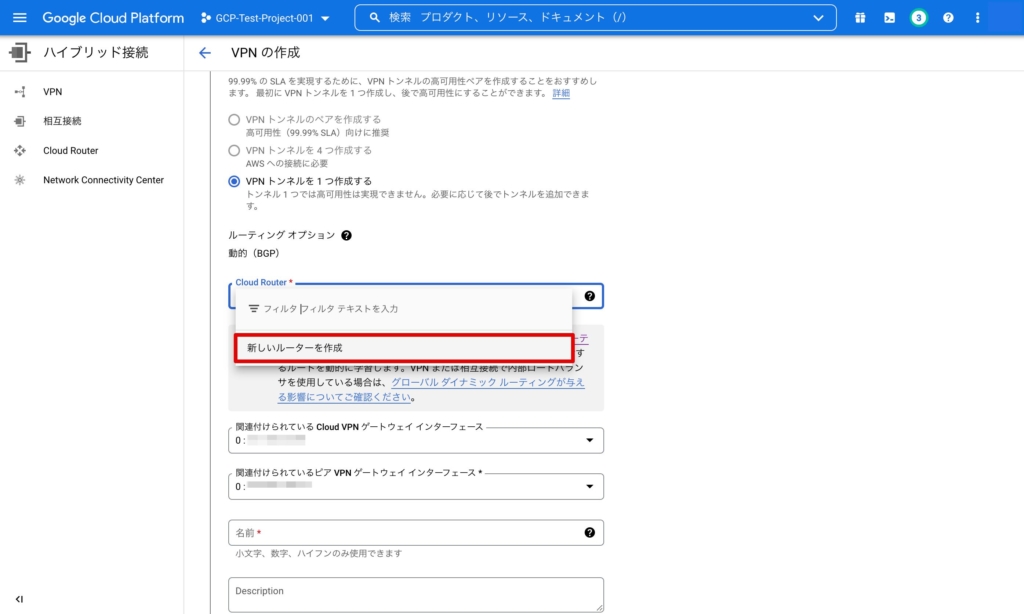

Cloud Router の作成

「Cloud Router」から「新たらしいルーターを作成」をクリックします。※高可用性(HA)VPNの場合、動的ルーティング(BGP)のみ対応しています。

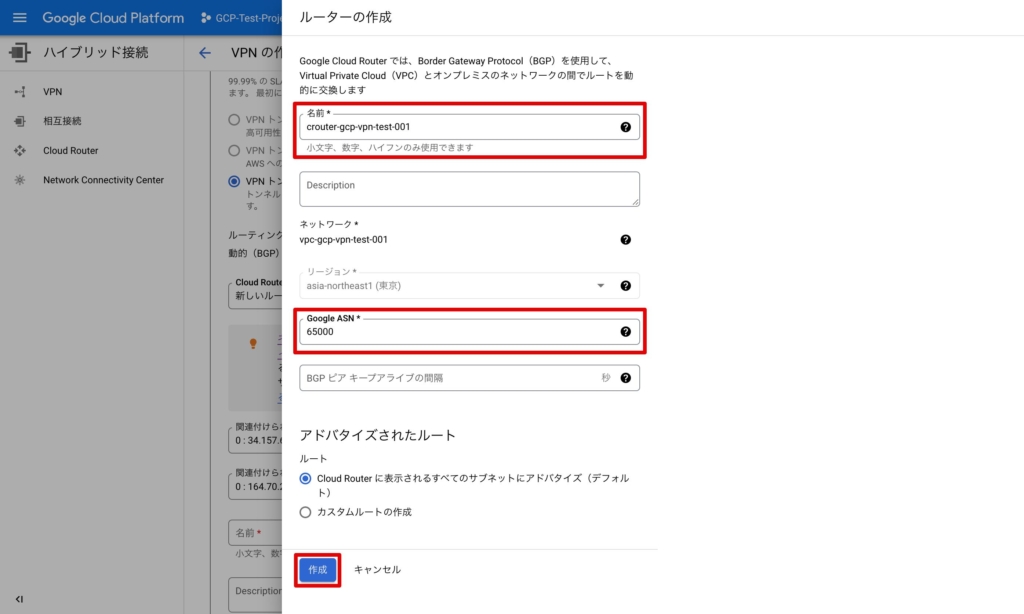

GCP側の終端ルーターとなる「Cloud Router」を作成します。

・名前:任意の名前を入力します。(例 crouter-gcp-vpn-test-001)

・Google ASN:プライベートAS(64512~65534, 4200000000~4294967294の範囲)の中から入力します。※GCP側のAS番号です。

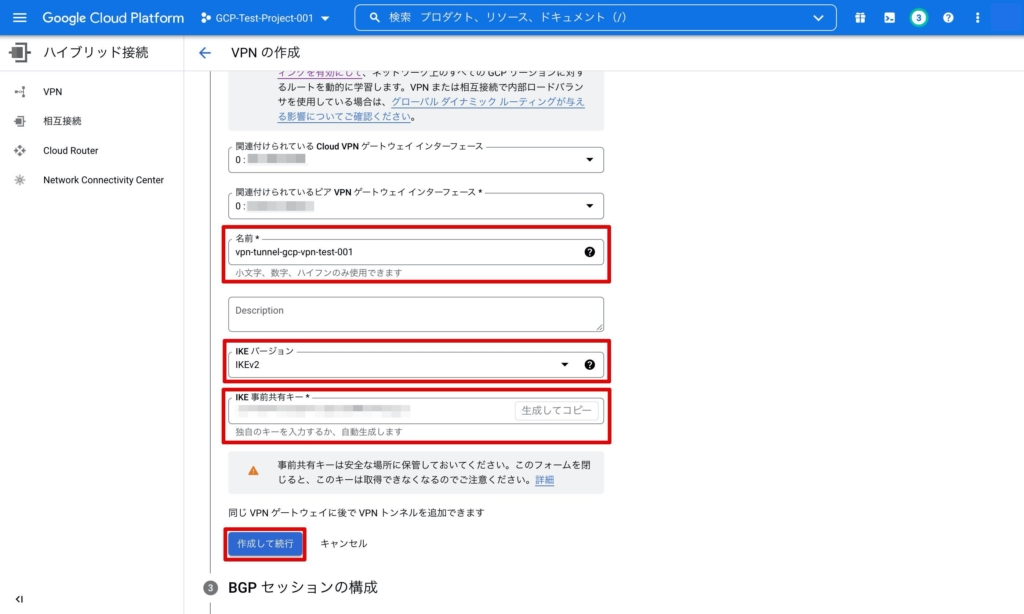

VPNトンネルの作成

VPNトンネルを作成します。

・名前:任意の名前を入力します。(例 vpn-tunnel-gcp-vpn-test-001)

・IKEバージョン:IKEv1orIKEv2を選択します。※ここでは、IKEv2を選択しています。

・IKE事前共有キー:「生成してコピー」をクリックして事前共有キーを生成します。

ここで生成した事前共有キーは、ローカルネットワーク側のルーターの設定で使用します。また、この後の画面に遷移すると確認ができなくなります。

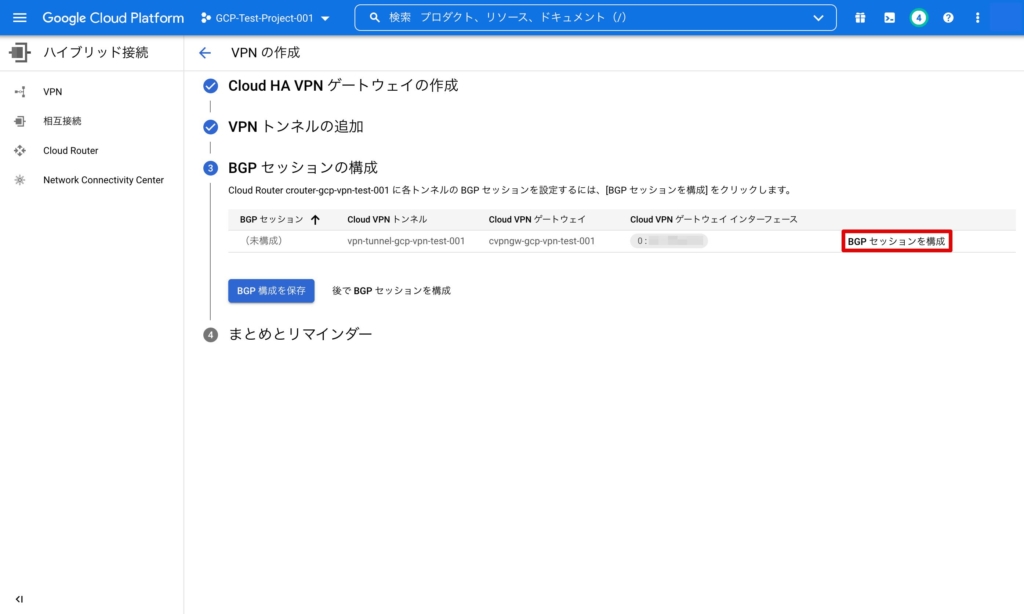

BGPセッションの構成

GCP側のBGP設定となる「BGPセッション」を構成します。

「BGPセッションを構成」をクリックします。

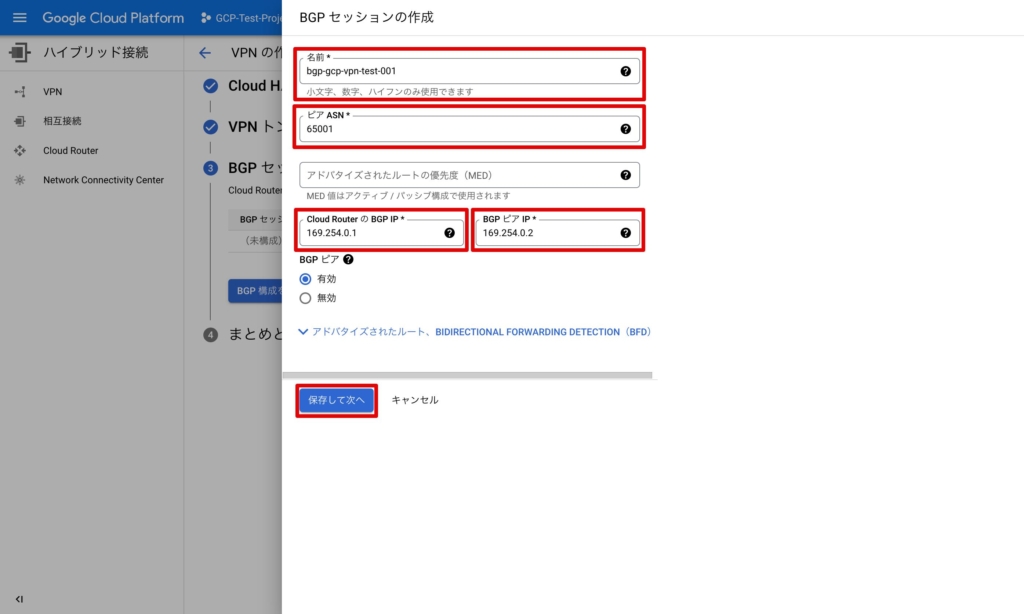

「BGPセッション」を作成します。

・名前:任意の名前を入力します。(例 bgp-gcp-vpn-test-001)

・ピアASN:プライベートAS(64512~65534, 4200000000~4294967294の範囲)の中から入力します。※ローカルネットワーク側のAS番号です。

・Cloud Router のBGP IP / BGP ピア IP:リンクローカルアドレスから/30のサブネット内で双方のIPアドレスを割り当てます。(例 169.254.0.1 / 169.254.0.2)

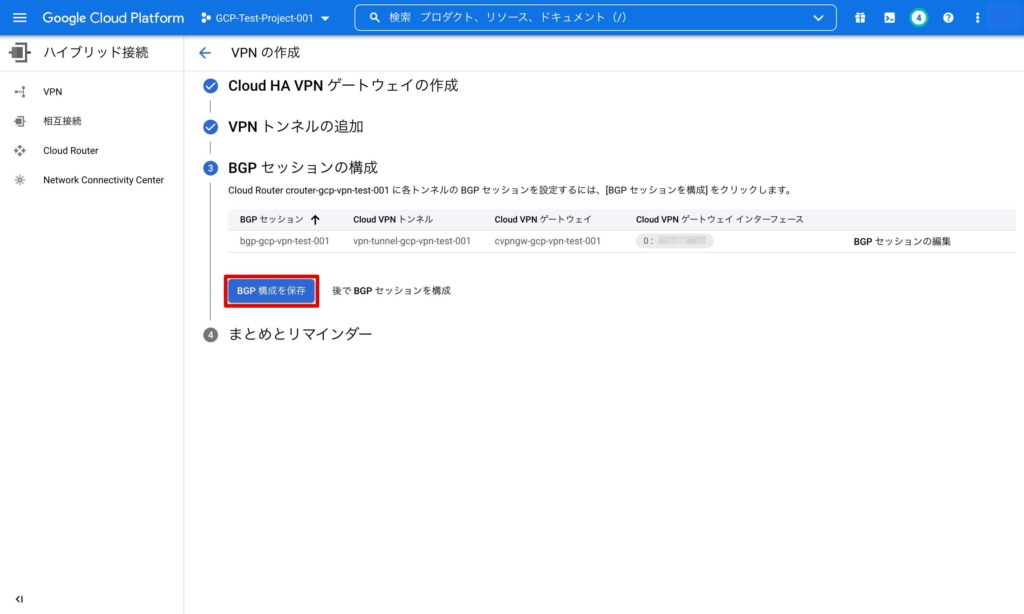

「BGP構成を保存」をクリックします。

設定内容の確認

設定内容を確認し、「OK」をクリックします。

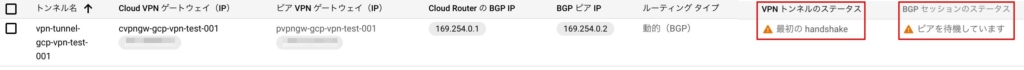

VPN構成の確認

CLOUD VPN トンネル / CLOUD VPN ゲートウェイ / ピア VPN ゲートウェイ が作成されたことを確認します。

以上で、GCPサイト間VPNの構築(3.GCPのVPN構築)の説明は完了です!

【前回】GCPサイト間VPNの構築(2.GCPのVMインスタンス構築)

【次回】GCPサイト間VPNの構築(4.Ciscoルーターの設定)